أساسيات الشبكات | الوحدة الأولى | الدرس الرابع

أساسيات الشبكات هو عنوان الدرس الرابع من الوحدة الأولى التي تحمل اسم “أساسيات علم أجهزة الحاسب” في الفصل الدراسي الأول من مقرر “تقنية رقمية 1 – 1”.

ستتعرف في هذا الموضوع على كيفية انتقال الرسالة عبر الإنترنت وصولًا إلى وجهتها النهائية.

لذا قم بقراءة نواتج التعلُّم بعناية، ثم أعد قراءتها وتأكَّد من تحصيل كافة محتوياتها بعد انتهائك من دراسة الموضوع.

نواتج التعلُّم

- معرفة كيفية إعادة تمثيل النموذج الأساسي لحركة الحزم في شبكة الإنترنت.

- معرفة ماهية عنوان الشبكة، وأهم المفاهيم المرتبطة به.

- تحديد مهام الطبقات في نموذج الاتصال المفتوح (OSI).

- معرفة ماهية بروتوكول TCP\IP وأهميته.

- التمييز بين مصطلحي الإنترنت والشبكة العنكبوتية العالمية.

- معرفة ماهية جدار الحماية وأهميته.

- ضبط إعداد جدار حماية الشبكة.

هيا لنبدأ!

مقدمة – أساسيات الشبكات

لابد أنك على دراية بالمفاهيم الأساسية لشبكات جهاز الحاسب. تتصل أجهزة الحاسب بعضها ببعض حيث تشكِّل شبكات للتواصل ومشاركة الموارد.

يمكِن لكل جهاز حاسب في العالم الاتّصال بآخر عبر الإنترنت أي (الشبكة العالمية) على نطاق واسع.

ستتعرف الآن على بعض الآليات الأساسية التي تُمكِّن المعلومات من التنقُّل عبر الشبكات حتى تصل إلى وجهتها.

تحويل الحزمة

من أجل نقل الرسائل بين مختلف الأجهزة عبر الشبكات بطريقة أكثر فعالية، يتم تقسيم كل رسالة إلى حزم Packetsمرقَّمة لها حجم متغير ولكن لا تتجاوز طول محدد.

يتم إرسال الرسائل على شكل حزم من الجهاز المُرسِل ثم يتم تجميعها في الجهاز المُستقبِل لإعادة تكوين الرسالة الأصلية. هذه العملية تُسمى تحويل الحزمة (Packet Switching).

الحزم المنفصلة المكوَّنة للرسالة قد تأخذ عدة طرق عبر الشبكة للوصول إلى هدفها مما قد يؤدي إلى وصول تلك الحزم بشكل مختلف عن ترتيبها الأصلي.

يقوم الجهاز المُستقبِل بإعادة ترتيب الحزم عند وصولها لإعادة إنشاء الرسالة الأصلية.

يسمح تصميم الشبكات الحديثة والإنترنت للحزم المختلفة بالوصول إلى وجهتها عبر أجهزة الشبكة المختلفة وتسمى الموجّهات (Routers).

عندما يتلقى الموجّه الحزمة، فإنه يقرأ الوجهة ويقرر المسار المناسب لكي تصل إلى الموجّه التالي المتصل به مباشرةً حيث يقوم الموجّه التالي بتكرار هذه العملية حتى تصل الحزمة إلى الموجّه المتصل بالجهاز المُستقبِل.

عند وجود مسار مغلق بسبب عطل في موجّه ما، أو كان هناك الكثير من الازدحام فإن الموجّه يختار مسارًا بديلًا. تمكِّن هذه الطريقة من نقل المعلومات عبر الشبكة بفعالية وسرعة.

عناوين الشبكة

لكي يتواصل جهازا حاسب يجب أن يكون كل منهما قادرًا على تمييز الآخر من بين جميع أجهزة الحاسب الأخرى في العالم. يتم هذا بطريقتين مختلفتين.

اسم المضيف (hostname) هو اسم فريد يحدد جهاز حاسب معيَّن على الإنترنت. يتكوَّن اسم المضيف بشكل عام من كلمات قابلة للقراءة يتم الفصل بينها بنقاط، مثل: Wikipedia.org.

على الرغم من أن استخدام أسماء المضيف يناسبنا نحن البشر لسهولة قراءتها وحفظ تلك الأسماء وتذكروها، إلا أن أجهزة الشبكة مثل الموجّهات التي تنقل الرسائل فعليًا ذهابًا وإيابًا تستخدم نوعًا آخر من آلية تحديد الهوية يُسمى عنوان الإنترنت (IP)، وهو عنوان يتكوَّن من سلسلة من 4 أرقام عشرية مفصولة بنقاط، على سبيل المثال: 91.198.174.225

- يجب أن يكون كل من الأرقام الأربعة التي تشكِّل عنوان IP في النطاق من 0-255.

يوجد لكل اسم مضيف عنوان IP مطابق. لنتمكن من استخدام اسم المضيف بشكل ملائم، فإننا نحتاج إلى طريقة لترجمة كل اسم مضيف إلى عنوان IP المقابل له.

وهذا يتم تلقائيًا عن طريق نظام اسم المجال (DNS-Domain Name System)، وهو شبكة من أجهزة الحاسب التي تخزِّن وتوفر عمليات التحويل باستمرار من أسماء المضيفين إلى عناوين IP المقابلة.

بإمكانك مراجعة محتوى موضوع “أساسيات الشبكات” من بدايته وحتى نهاية هذا القسم، من خلال الرابط التالي:

البروتوكولات

عندما يجري شخصان محادثة، سيحتاجان إلى استخدام نفس اللغة. كذلك بالنسبة لأجهزة الحاسب يجب أن تتواصل مع بعضها بطريقة متقدمة تُعرف بالبروتوكولات (Protocols).

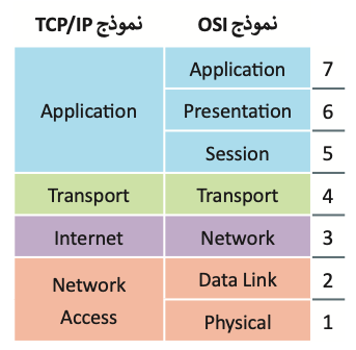

إن بروتوكول الشبكة هو مجموعة القوانين التي تحدد كيف يتم تنسيق ومعالجة البيانات التي تمر عبر الشبكة. وموضح بالجدول التالي طبقات نموذج الاتّصال المفتوح (OSI) التي يتم من خلالها بيان عمل بروتوكولات الشبكات.

نموذج الاتصال المفتوح

إن عملية تبادل البيانات بين أجهزة الشبكة عملية معقدة جدًا، تبدأ من الوسط الناقل (الوصلات) وتنتهي بالبرنامج النهائي، مرورًا بعد مراحل بينهما.

من أجل تيسير هذه العملية فقد قدمت مؤسسة المعايير الدولية (الآيزو ISO) نموذج الاتصال المفتوح (Open System Interface-OSI) لتبادل البيانات بين أجهزة الحاسب في بيئة الشبكات.

يحتوي نموذج OSI على 7 طبقات، كل طبقة منها تؤدي مهمة خاصة وتخدم الطبقة الأعلى منها، ويتم خدمتها من الطبقة الأدنى منها. كما أن التغيّرات التي تتم في الطبقة الواحدة لا تؤثر على باقي الطبقات.

بروتوكول TCP\IP

يشير المصطلح (Transmission Control Protocol-TCP) إلى بروتوكول التحكُّم في النقل بينما يشير (Internet Protocol-IP) إلى بروتوكول الإنترنت.

يشير اسم TCP\IP إلى مجموعة من البروتوكولات وبرامج الأدوات المساعدة التي تدعم اتّصال الشبكة منخفضة المستوى، ويدل اسم TCP\IP على أن TCP يعتمد أساسًا على عنوان IP أدناه. وتشكِّل هاتان الطبقتان السفليتان من حزمة البروتوكولات قاعدة الاتّصال عبر الإنترنت.

يعدُّ برنامج IP المسؤول عن توجيه الحزم عبر الشبكة العنكبوتية الخاصة بالشبكات المختلفة إلى وجهتها النهائية، بينما يقسم برنامج TCP الرسائل إلى حزم ويمررها إلى برنامج IP ليتم إرسالها، ثم يعيد ترتيب الحزم ويعيد تجميعها عند وجهتها.

يتعامل برنامج TCP أيضًا مع أي أخطاء تحدث كعدم وصول الحزمة مطلقًا إلى الوجهة أو تلف محتوياتها.

يشير (User Datagram Protocol-UDP) إلى بروتوكول بيانات المُستخدِم، حيث يشكِّل بديلًا عن بروتوكول التحكُّم في النقل TCP.

يتمثل الاختلاف الرئيسي بينهما في أن بروتوكول TCP يعدُّ موثوقًا بدرجة كبيرة، ولكن ذلك يأتي على حساب انخفاض الأداء، بينما يعدُّ بروتوكول UDP أقل موثوقية ولكنه أسرع بشكل عام.

لاحظ أن UDP يعدُّ جزءًا من مجموعة بروتوكولات TCP\IP.

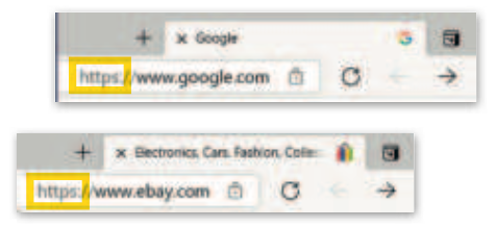

عندما يحمل الموقع الإلكتروني علامة https فهذا يعني أنه قد أضاف شهادة SSL التي تقوم بتشفير البيانات أثناء انتقالها بين المُستخدِم والخادم.

على الرغم من أن هذه المعلومات يمكِن أن تكون مفيدة إلا أنه من المهم عدم الدخول على روابط من مصادر مجهولة أو إدخال بيانات شخصية وعمليات شراء من مواقع غير موثوقة (حتى لو كانت هذه المواقع تحمل علامة https).

لمحة تاريخية

ظهرت مجموعة بروتوكول TCP\IP نتيجة للأبحاث المطورة التي قامت بها وكالة داربا (DARPA) التابعة لوزارة الدفاع الأمريكية. ظهر أول استخدام لهذا البروتوكول في أوائل السبعينات في أربانت (ARPANET)، حيث كانت أول شبكة لتحويل ونقل الحزم في العالم، وتعدُّ سببًا لما أصبحت عليه الآن شبكة الإنترنت العالمية.

بإمكانك مراجعة محتوى موضوع “أساسيات الشبكات” بدايةً من عنوان “البروتوكولات” وحتى نهاية هذا القسم، من خلال الرابط التالي:

الإنترنت والشبكة العنكبوتية العالمية

يعتقد البعض أن مصطلحي الإنترنت والشبكة العنكبوتية العالمية متشابهان، وهذا غير صحيح، فهما مختلفان وسيتضح ذلك في الفقرات التالية:

- الإنترنت (Internet)

شبكة عالمية تتيح لأي جهاز حاسب متصل بها الاتصال بأجهزة الحاسب الأخرى، وتقدم خدمات منها الشبكة العنكبوتية والبريد الإلكتروني والتطبيقات والألعاب … وغيرها.

- الشبكة العنكبوتية العالمية (World Wide Web)

تعدُّ أحد خدمات الإنترنت وهي نظام من المستندات المترابطة تسمى صفحات إلكترونية ويمكِن لكل صفحة إلكترونية الارتباط بواحدة أو أكثر من الصفحات الأخرى. وللوصول إلى الصفحات الإلكترونية يتم استخدام برامج تسمى متصفحات المواقع الإلكترونية، حيث تتيح تصفُّح هذه الصفحات والضغط على الروابط للانتقال إلى صفحات أخرى.

تسمى هذه الروابط ارتباطات تشعبية. تعدُّ كل صفحة إلكترونية فريدة ويمكِن التعرُّف عليها من خلال عنوان يسمى محدد المواقع الإلكترونية (Uniform Resource Locator-URL):

لاحظ أن عنوان URL هنا يحتوي على اسم المضيف (ar.wikipedia.org) بالإضافة إلى معلومات أخرى يتم استخدامها للوصول إلى مستند معين لدى مضيف محدد.

يتم إنشاء صفحات إلكترونية باستخدام لغة ترميز النص التشعبي، وعلى الرغم من أن كلمة النص التشعبي داخل هذا الاختصار توحي بوجود صفحات تحتوي على نصوص وروابط لصفحات أخرى، إلا أنه من الشائع أن تحتوي صفحة إلكترونية أو ترتبط بأنواع أخرى من الوسائط أيضًا مثل الصور والصوت والفيديو.

لمحة تاريخية

يرجع اختراع الشبكة الإلكترونية العالمية إلى عالم الحاسب البريطاني السير تيم بيرنرز لي، الذي كان أول من نفّذ اتصالًا ناجحًا بين حاسبين باستخدام بروتوكول HTTP وذلك في العام 1989.

لمعرفة المزيد من المعلومات عن الإنترنت، قم بالاطّلاع على الرابط التالي:

ولمعرفة المزيد من المعلومات عن الشبكة العنكبوتية العالمية، قم بالاطّلاع على الرابط التالي:

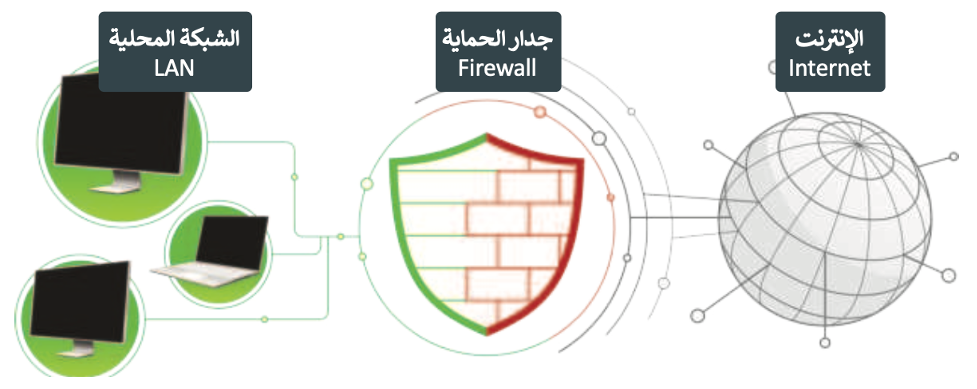

جدار الحماية

جدار الحماية (Firewall) هو برنامج أو جهاز يتم استخدامه لأمان الشبكة ويعتمد على التحكُّم في حركة نقل البيانات الواردة والصادرة من خلال تحليل حزم البيانات وتحديد ما إذا كان ينبغي السماح لها بالمرور أم لا.

يمكِن العثور على جدار الحماية كبرنامج يعمل على جهاز الحاسب الخاص بك، أو قد يكون جهازًا مستقلًا أو مضمنًا في أجهزة الشبكات مثل أجهزة التوجيه.

ينشئ جدار الحماية حاجز أمان يفصل ويحمي جهاز الحاسب أو الشبكة من الإنترنت، وتتمثل وظيفته الأساسية في حظر الاتّصالات المشبوهة.

لتستعرض أجيال جُدُر الحماية للحصول على فكرة أفضل عن وظيفتها وقدراتها الحالية.

الجيل الأول

- يعمل الجيل الأول في طبقة الشبكة (Network Layer).

- يعتمد جدار الحماية في فحصه للحزم على المعلومات التي يقوم بحملها بروتوكول TCP\IP في الحزمة.

- يفحص جدار الحماية كل حزمة على حدة للتأكُّد من مطابقتها لقواعد الأمان الخاصة بالشبكة كالسماح لحزم من بروتوكول معيَّن بالمرور وحظر بقية الحزم، أو السماح بالمرور للحزم القادمة من خادم معيَّن.

الجيل الثاني

- يعمل الجيل الثاني في طبقة الشبكة أيضًا ويفحص الحزم بناءً على معلومات بروتوكول TCP\IP في الحزمة.

- يفحص الجيل الثاني من جدار الحماية مجموعة الحزم ويحتفظ بها في ذاكرة وسيطة لحين توفر معلومات كافية لإصدار حكم بشأنها، بحيث يكشف الجدار عن نوع الحزمة فإذا كانت بداية اتّصال فيتم فحصها، أو جزءًا من اتّصال موجود فيتم تمريرها مباشرةً، أو ليست جزءًا من أي اتّصال فيتم فحصها كذلك، ويسمى هذا بالتفتيش الدقيق للحزم.

الجيل الثالث

- يعمل الجيل الثالث في طبقة التطبيقات (Application Layer) ويقوم بفحص البيانات من خلال تصفية البروتوكولات العالية المستوى مثل FTP وDNS وHTTP.

- تتجاوز قدرات جُدُر الحماية من الجيل الثالث فحص الحزم لتستطيع اكتشاف البرمجيات الضارة وحظرها وإتاحة الدخول للبرمجيات الموثوقة، وكذلك رصد الاستخدام المشبوه لبروتوكولات الشبكة المختلفة وحظرها.

التحقُّق من جدار الحماية الخاص بك

يأتي مايكروسوفت ويندوز مزودًا ببرنامج جدار الحماية، حيث يقوم جدار الحماية في ويندوز بالعمليات الأساسية مثل حظر الاتّصالات الواردة، كما أنه يحتوي على بعض الميزات المتقدمة.

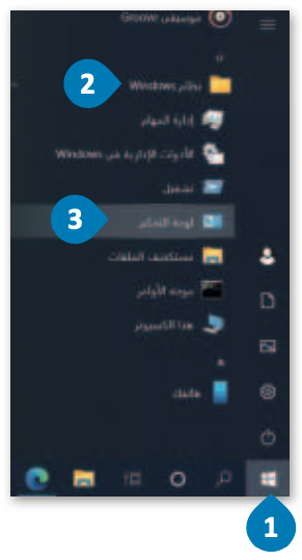

التحقُّق من جدار الحماية الخاص بك:

- اضغط زر البدء (Start).

- اضغط نظام ويندوز (Windows System).

- اضغط لوحة التحكم (Control Panel).

- من صندوق البحث اكتب جدار الحماية (Firewall).

- ثم اضغط جدار حماية ويندوز ديفندر (Windows Defender Firewall).

- إذا ظهر كل شيء باللون الأخضر فإن جدار الحماية الخاص بك أصبح مفعلًا.

- إذا تم إغلاق جدار الحماية، اضغط تشغيل جدار حماية ويندوز ديفندر أو إيقاف تشغيله (Turn Windows Defender Firewall on or off).

- اضغط تشغيل جدار حماية ويندوز ديفندر لجميع الشبكات (Turn on Windows Defender for all networks).

- ثم اضغط موافق (OK).

بإمكانك مراجعة محتوى موضوع “أساسيات الشبكات” بدايةً من عنوان “الإنترنت والشبكة العنكبوتية العالمية” وحتى نهاية الموضوع، من خلال الروابط التالية:

اختبر تحصيلك لمحتوى الموضوع من خلال الرابط التالي:

الواجب الإلكتروني

إلى هنا يكون قد انتهى موضوع “أساسيات الشبكات“، لا تنسوا مراجعة نواتج التعلُّم أعلى المقال، وانتظرونا في الموضوع القادم!