حماية جهاز الحاسب الشخصي | الوحدة الأولى | الدرس الثاني

حماية جهاز الحاسب الشخصي هو عنوان الدرس الثاني من الوحدة الأولى التي تحمل اسم “الأمن السيبراني” في الفصل الدراسي الأول من مقرر “ثالث متوسط”.

ستتعرف في هذا الموضوع على كيفية حماية جهاز الحاسب الشخصي، وذلك بمعرفة البرمجيات الضارة (Malwares) وطرق الوقاية منها، وآلية التعامل معها. ومعرفة المعلومات المتداولة عبر الإنترنت التي تُجمع من خلال متصفحات الإنترنت. وكيفية حماية جهاز الحاسب الشخصي من الهجمات الإلكترونية (Electronic Attacks). بالإضافة لكيفية تصفُّح الشبكات الاجتماعية بشكل آمن، ومعرفة قيم وسلوكيات المواطنة الرقمية.

لذا قم بقراءة نواتج التعلُّم جيدًا، ثم أعد قراءتها وتأكَّد من تحصيل كافة محتوياتها بعد انتهائك من دراسة الموضوع.

نواتج التعلُّم

- معرفة البرمجيات الضارة، وطرق الوقاية منها.

- معرفة كيفية التعامل مع البرمجيات الضارة عند الإصابة بها.

- معرفة ما هي المعلومات التي تجمعها متصفحات الإنترنت.

- حماية جهاز الحاسب الشخصي من الهجمات الإلكترونية.

- معرفة كيف يمكِن تصفُّح الشبكات الاجتماعية بشكل آمن.

- معرفة قيم وسلوكيات المواطنة الرقمية.

هيا لنبدأ!

مقدمة – حماية جهاز الحاسب الشخصي

بالإضافة إلى ضرورة الاهتمام بالأمن السيبراني، يجب الاهتمام أيضًا بأمان أجهزة الحاسب الشخصية، وذلك بحمايتها من السرقة أو التلف الذي قد يلحق بها أو بالبيانات الإلكترونية، وبشكل أكثر تحديدًا، يجب حماية أنظمة أجهزة الحاسب من البرمجيات الضارة (Malwares).

البرمجيات الضارة

تعدُّ الفيروسات إحدى أبرز البرمجيات الضارة وبرامج التجسس التي يتم تثبيتها على جهاز الحاسب أو الجهاز المحمول دون موافقة المُستخدِم أو دون معرفته، والتي قد تتسبب في تعطل هذه الأجهزة أو تعطل استخدامها لمراقبة أنشطة المُستخدِمين أو التحكُّم بها.

الكشف عن البرمجيات الضارة

على المُستخدِم تشخيص التغييرات التي قد تطرأ على طبيعة عمل جهاز الحاسب الخاص به، والتي قد تكون مؤشرًا لإصابة الجهاز بالبرمجيات الضارة، ومن هذه الحالات:

لمعرفة المزيد من المعلومات عن البرمجيات الضارة، قم بالاطّلاع على الرابط التالي:

الوقاية من البرمجيات الضارة

تذكَّر دائمًا أن الوقاية خير من العلاج، وفيما يأتي نستعرض طرقًا مختلفة لوقاية أجهزة الحاسب من الإصابة بالبرمجيات الضارة بأنواعها.

التعامل مع البرمجيات الضارة

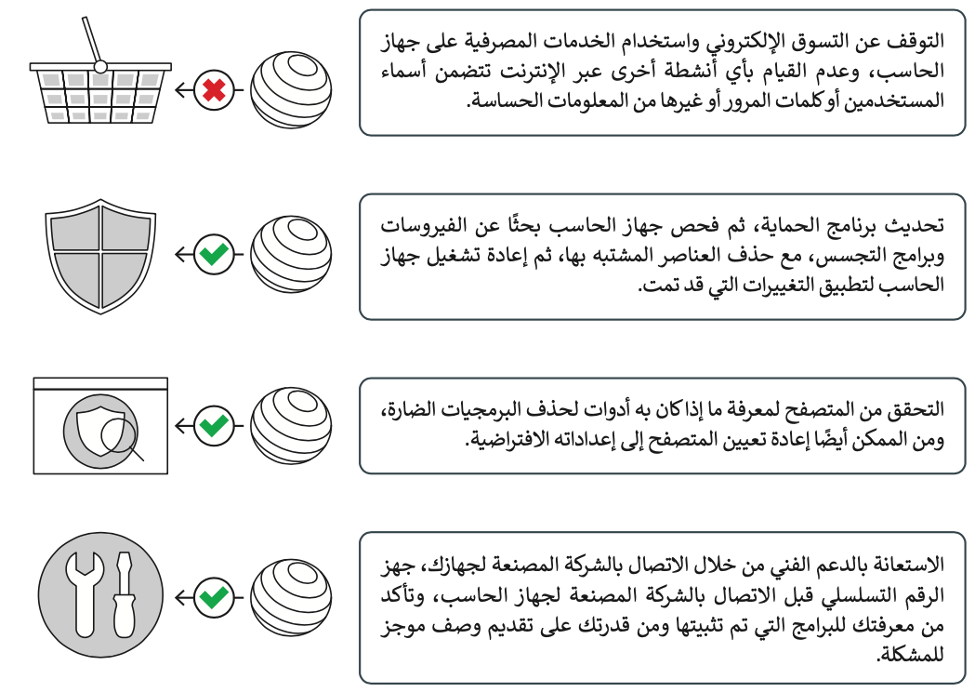

يتعين اتّخاذ الخطوات الآتية في حالة الاشتباه بوجود برمجيات ضارة على جهاز الحاسب الخاص بك:

هجوم الفدية (Ransomware)

هناك شكل آخر ظهر حديثًا للبرمجيات الضارة وهو برمجية هجوم الفدية، والذي تم تصميمه لقفل جهاز الحاسب أو منع الوصول إلى ملفاته لابتزاز الضحية بدفع أموال مقابل إلغاء تأمين هذا القفل، وفي الغالب يرى المُستخدِم على الشاشة نافذة تُعلمه عن هجوم الفدية وطلب الدفع.

لا يمكِن للمُستخدِم إغلاق هذه النافذة؛ بل وتمنع هذه البرمجيات المُستخدِم من أداء أية وظائف على جهاز الحاسب الخاص به.

وقد يكون هذا النوع من الهجمات خطيرًا للغاية إذا كانت هناك مواد حساسة على جهاز الحاسب أو في حالة كان جهاز الحاسب هذا يتم استخدامه لتشغيل شركة أو مؤسسة ما.

لقد ازدادت هجمات طلب الفدية بشكل مضطرد، حيث يميل الضحايا إلى الاستسلام لهؤلاء المجرمين والدفع لهم من أجل استرجاع أعمالهم أو ملفاتهم والتي قد تكون استغرقت أعوامًا من العمل المتواصل.

إن أهم طريقة للوقاية هي وجود برنامج جيد لمكافحة البرمجيات الضارة.

بإمكانك مراجعة محتوى موضوع “حماية جهاز الحاسب الشخصي” من بدايته وحتى نهاية هذا القسم، من خلال الرابط التالي:

المعلومات المتداولة عبر الإنترنت

عليك أن تدرك أن جميع المعلومات المتداولة من خلال الإنترنت يتم تسجيلها بشكل دائم.

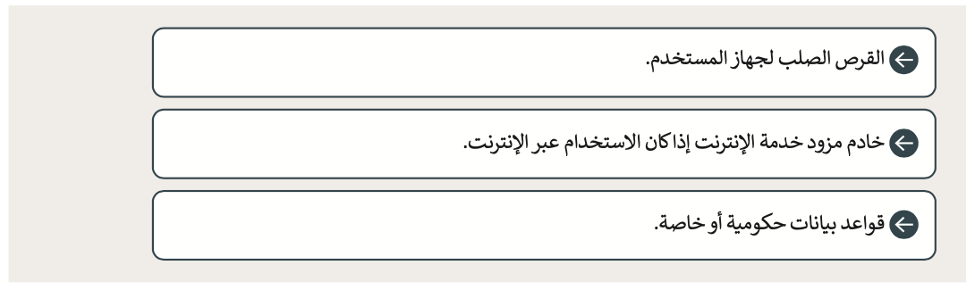

عند استخدام جهاز الحاسب أو أي تقنية معلومات أخرى، يتم تخزين سجل رقمي مفصَّل للبيانات التي تتم معالجتها أو نقلها على كل من:

تفهرس شبكة الإنترنت الموقع الإلكتروني ومحتواه أسبوعيًا كحد أدنى، وتتوفر حاليًا على الإنترنت بيانات محفوظة منذ منتصف التسعينات وبمجرد نشرنا للمعلومات، علينا أن ندرك أن أية معلومة ننشرها قد تبقى على شبكة الإنترنت إلى الأبد.

وعلى الرغم من أن خبراء أجهزة الحاسب قد يتمكنون من استرداد المحتوى عبر الإنترنت وتدميره، إلا أنه لا توجد ضمانات بشأن ذلك.

وعليه فإنه يجب أن نضع في الاعتبار أن نشر المعلومات الشخصية بصورة مفرطة على الإنترنت يعني زيادة الفرص لبعض الأفراد أن يستخدموا تلك المعلومات بطريقة مناسبة.

يبرز التسجيل الدائم للمعلومات على الإنترنت أهمية أمان الأجهزة الشخصية.

إذا كان الجهاز الشخصي للمُستخدِم غير آمن، فقد يكون عرضة للهجمات الإلكترونية، مثل: القرصنة، والفيروسات، والبرامج الضارة.

يمكِن للمهاجم الوصول غير المصرح به إلى المعلومات الشخصية للمُستخدِم، بما في ذلك كلمات المرور والمعلومات المالية والبيانات الحساسة الأخرى.

علاوة على ذلك، إذا تم اختراق الجهاز الشخصي للمُستخدِم، فمن المحتمل أن تتمكَّن الهجمات الإلكترونية من الوصول إلى حسابات المُستخدِم عبر الإنترنت والبيانات الشخصية المخزَّنة على تلك الحسابات، والتي يمكِن استخدامها لأغراض ضارة.

في هذه الحالة، يمكِن للهجمات الإلكترونية الوصول إلى خادم مزود خدمة الإنترنت للمُستخدِم، أو قواعد بيانات حكومية أو خاصة حيث يتم تخزين المعلومات الشخصية فيهم.

البيانات التي يجمعها المتصفح عبر الإنترنت

أثناء استخدامك للإنترنت، فإنك تترك وراءك آثارًا رقمية يمكِن أن تستخدمها المواقع الإلكترونية بشكل قانوني لتتبُّع أنشطتك والتعرُّف عليك.

قد يتضمن نوع البيانات التي يتم جمعها عادةً موقعك أثناء التصفُّح، والجهاز الذي تستخدمه، والمواقع الإلكترونية، والإعلانات التي تضغط عليها، إلخ.

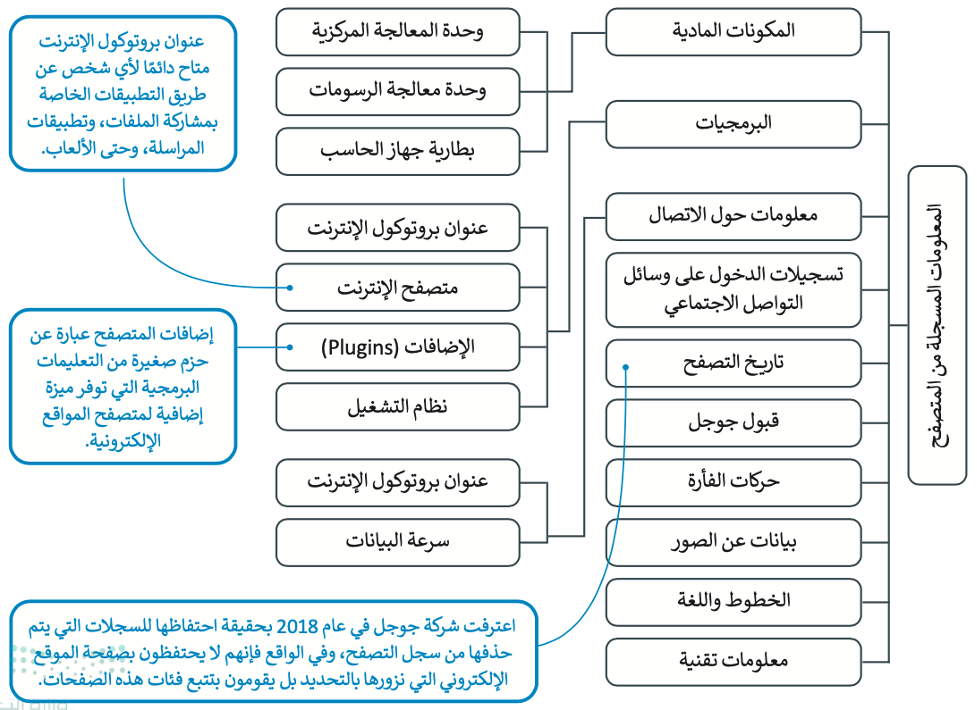

على الرغم من إعدادات الخصوصية التي قد يحتوي عليها متصفحك، فإن أنواعًا معيَّنة من المعلومات يتم الكشف عنها حتمًا لجميع المواقع الإلكترونية التي تزورها.

يكشف متصفحك عن عنوان بروتوكول الإنترنت الخاص بك، وهو حقيقةً يمكِن استخدامه لاستهداف موقعك.

أيضًا، يمكِن للمتصفح الكشف عن نظام التشغيل الذي لديك، وما هي وحدة المعالجة المركزية ووحدة معالجة الرسومات التي تستخدمها، والعديد من التفاصيل الأخرى، مثل:

ملفات تعريف الارتباط (Cookies)

عند استخدامنا لمتصفح المواقع الإلكترونية، يتم حفظ بعض المعلومات من المواقع الإلكترونية في ذاكرة التخزين وملفات تعريف الارتباط.

توفر ملفات تعريف الارتباط طريقة للمواقع الإلكترونية للتعرُّف على المُستخدِم ومتابعة تفضيلاته، فهي ملفات نصية صغيرة تم إنشاؤها بواسطة الموقع الإلكتروني يتم تخزينها في أجهزة الحاسب إما مؤقتًا لتلك الجلسة فقط أو بشكل دائم على القرص الصلب (ملف تعريف الارتباط الدائم).

من المهم جدًا حذف ملفات تعريف الارتباط عند استخدامك لأجهزة الحاسب العامة، كما يستحسن حذفها بشكل دوري من جهازك الخاص، يستثنى من ذلك في حالة اصطحاب جهاز الحاسب أثناء السفر، حيث تساعد الملفات في هذه الحالة على مصادقة عمليات تسجيل الدخول إلى خدمات البريد الإلكتروني وغيرها حتى عندما يرصد الجهاز تغيير الموقع إلى بلد آخر.

تاريخ التصفح (Browsing History)

يتألف سجل التصفح من سجل لصفحات الموقع التي قمت بزيارتها في جلسات التصفح السابقة، وعادةً ما يتضمن اسم الصفحة والموقع الإلكتروني بالإضافة إلى عنوان URL المقابل لها، ولكل متصفح مواقع إلكترونية واجهته الفريدة التي تسمح لك بإدارة أو حذف محفوظات التصفح من محرك الأقراص الثابتة لديك.

كلمات المرور المحفوظة (Saved Passwords)

عند زيارتك لموقع إلكتروني يتطلب تسجيل الدخول، فإن متصفح المواقع الإلكترونية يسأل عنا إذا كنت تريد حفظ اسم المُستخدِم وكلمة المرور، فإذا اخترت نعم فإنه في المرة القادمة التي تزور فيها الموقع يقوم المتصفح بتعبئة معلومات الحساب الخاصة بك.

يتم تشغيل خاصة حفظ كلمة المرور افتراضيًا، ولكن يمكِنك إيقاف تشغيل هذه الخاصية أو مسح كلمات المرور المحفوظة.

كيفية حماية جهاز الحاسب الشخصي من الهجمات الإلكترونية

حذف بيانات التصفح

غالبًا ما تعتمد تطبيقات المواقع الإلكترونية على تخزين البيانات في متصفح المُستخدِم لتوفير وصول واستخدام أسهل.

يمكِن أن يمتد تخزين البيانات في المستعرض من ملفات الارتباط البسيطة إلى طرق أكثر تقدمًا مثل التخزين المحلي، والتي تسمح لتطبيقات المواقع الإلكترونية بتخزين تفضيلات المُستخدِم، والتخزين المؤقت للبيانات دون الحاجة إلى اتّصال بالإنترنت، وتحسين الأداء عن طريق تقليل الحاجة إلى الطلبات المتكررة إلى الخادم.

ومع ذلك، فإن تخزين البيانات في المستعرض يمثل أيضًا مخاطر أمنية، حيث يمكِن الوصول إلى المعلومات الحساسة من قِبل الجهات الخبيثة إذا لم يتم تأمينها بشكل صحيح.

من المهم أن يتم حذف هذه الملفات بشكل دوري ليس فقط لحماية خصوصيتك والحفاظ على مستوى الأمان، وإنما أيضًا لتتفادى مشاكل بطء العمل في المتصفح وجهاز الحاسب بشكل عام.

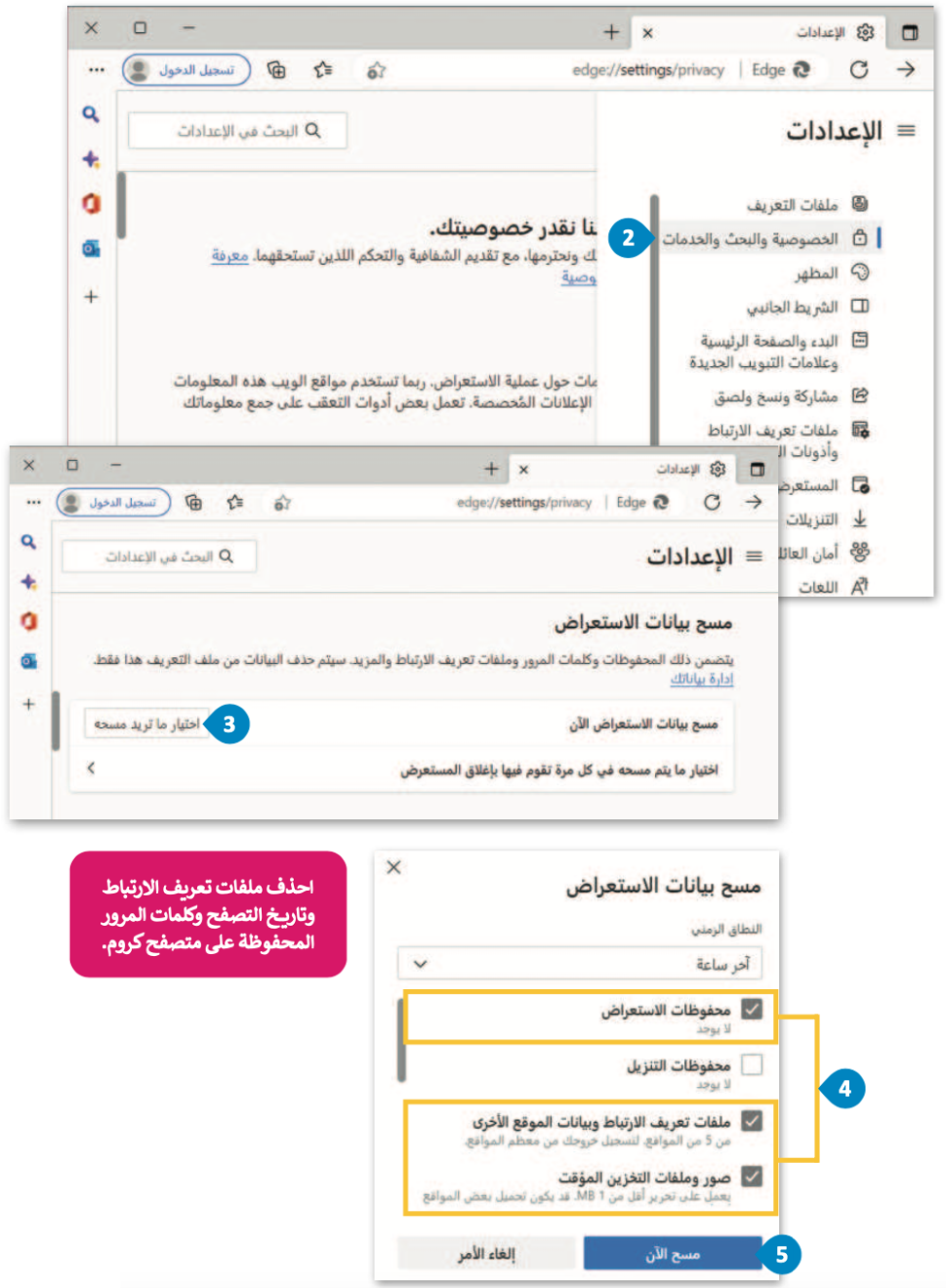

لحذف بيانات التصفح:

- افتح متصفح مايكروسوفت إيدج (Microsoft Edge) اضغط على الإعدادات (Settings).

- اضغط على الخصوصية والبحث والخدمات (Privacy, search, and services).

- تحت مسح بيانات الاستعراض (Clear browsing data) اضغط على اختيار ما تريد مسحه (Choose what to clear).

- اختر ما تريد مسحه الآن.

- اضغط مسح الآن (Clear now).

تعطيل النوافذ المنبثقة (pop-up) في المتصفح

النوافذ المنبثقة هي نوافذ صغيرة “تنبثق” أعلى صفحات المواقع الإلكترونية في متصفح المواقع.

يتم استخدام هذه النوافذ من المعلنين كوسيلة لجذب الانتباه، ولكنها سرعان ما تصبح مصدر إزعاج للمُستخدِمين؛ مما جعل مطوري البرمجيات والمتصفحات يطورون برمجيات حظر النوافذ المنبثقة، ونتيجة لذلك تم تقييد بعض الاستخدامات الجيدة للنوافذ المنبثقة – على سبيل المثال عرض معلومات مفيدة أو عرض مقاطع الفيديو.

تحاول الشركات استخدام النوافذ المنبثقة للحصول على تفاصيل الاتّصال بالمُستخدِم، على سيبل المثال عنوان البريد الإلكتروني، ولذا أصبحت صناديق البريد الإلكتروني تزدحم برسائل البريد الإلكتروني الإعلانية.

يمكِن لبعض النوافذ المنبثقة تثبيت ما يُسمى حصان طروادة (Trojan horse) الذي يقوم بتحميل تطبيقات ضارة أخرى على النظام الخاص بك أو تثبيت برنامج لتسجيل ضغطات المفاتيح؛ مما يمنحه القدرة للوصول لأي بيانات سرية مالية أو ضريبية أو حتى كلمات المرور لحساباتك المصرفية.

يتضمن كل متصفح أداة تسمح أو تمنع المواقع من عرض النوافذ المنبثقة عند التصفُّح.

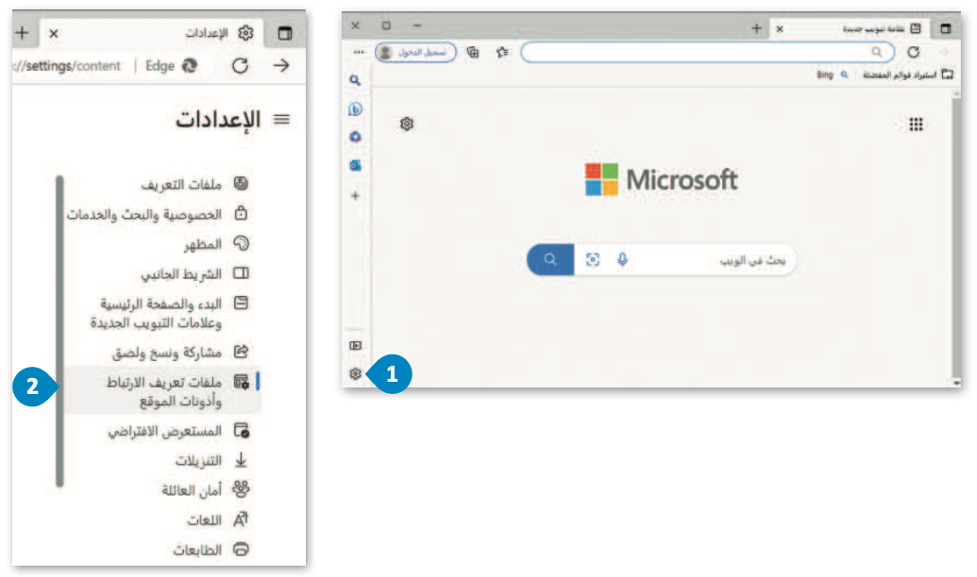

لحظر النوافذ المنبثقة:

- افتح متصفح مايكروسوفت إيدج (Microsoft Edge) اضغط على الإعدادات (Settings).

- اضغط على ملفات تعريف الارتباط وأذونات الموقع (Cookies and site permissions).

- اضغط على العناصر المنبثقة وعمليات إعادة التوجيه (Pop-ups and redirects).

- حرك زر التبديل حظر (Block) إلى وضع مفعل (On).

- إن قدرة متصفح المواقع الإلكترونية على حظر النوافذ المنبثقة قد تم تفعيلها الآن.

تمكين ويندوز ديفندر سمارت سكرين (Windows Defender SmartScreen)

يحمي ويندوز ديفندر سمارت سكرين جهاز الحاسب الخاص بك من مواقع وتطبيقات الاحتيال الإلكتروني ومن البرامج والملفات الضارة.

لا يحمي البرنامج من الملفات الضارة على مواقع الشبكة الداخلية أو مشاركات الشبكة.

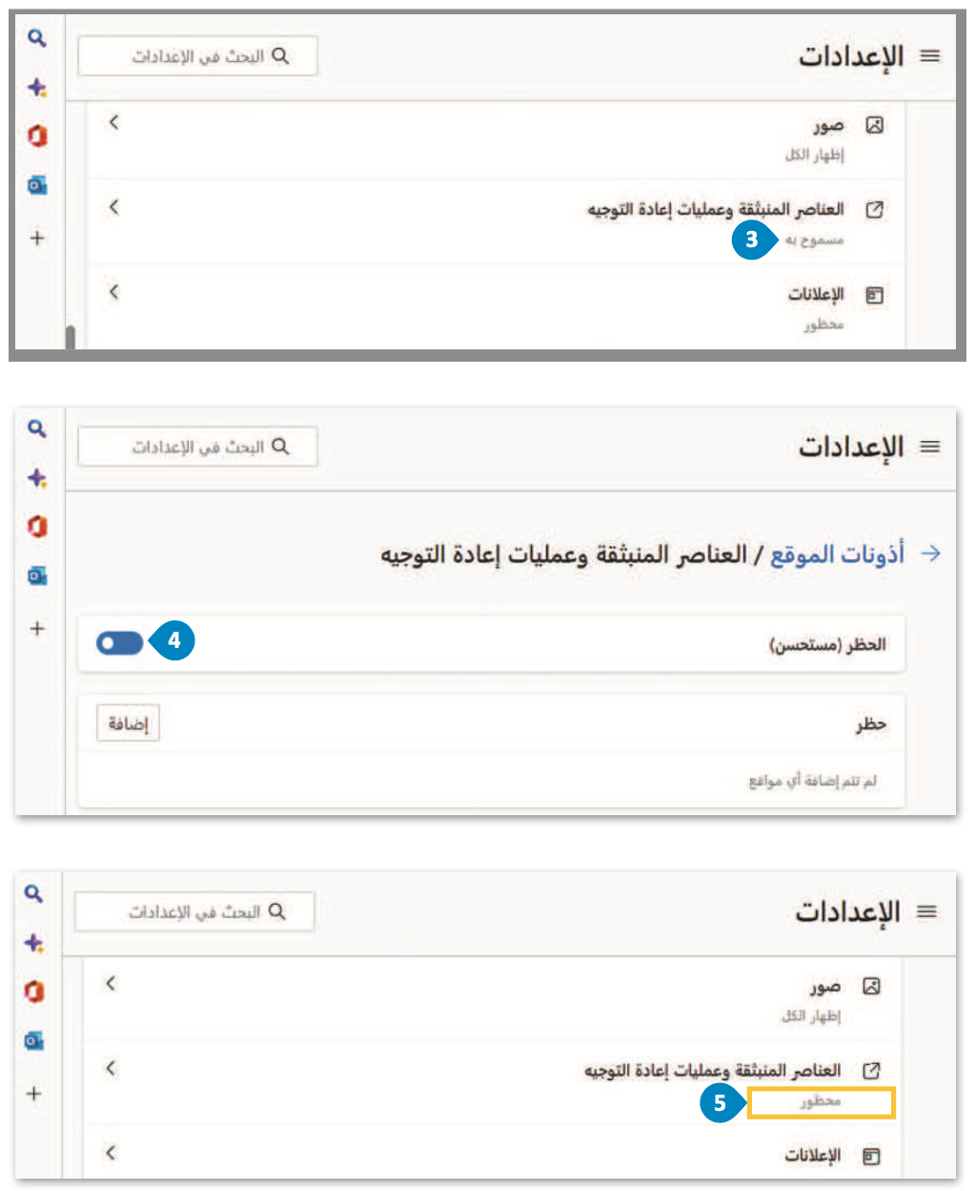

لتفعيل ويندوز ديفندر سمارت سكرين:

- اضغط على زر بدء (Start)، ثم على الإعدادات (Settings).

- اضغط على التحديث والأمان (Update & Security).

- اضغط على أمن Windows (Windows Security).

- اضغط على التحكم في التطبيق والمستعرض (App & browser control).

- اضغط على إعدادات الحماية حسب السمعة (Reputation-based protection settings).

- تحت خيار Microsoft Edge لـ SmartScreen (SmartScreen for Microsoft Edge) حرِّك الزر على تشغيل (On).

- تم تفعيل ويندوز ديفندر سمارت سكرين.

نصائح لتصفح الشبكات الاجتماعية بشكل آمن

- الحذر من مشاركة الكثير من المعلومات

لا تشارك أية معلومات خاصة مثل رقم الهوية الوطنية أو تاريخ ومكان الميلاد، حيث إن ذلك قد يُعرّضك لأخطر سرقة الهوية والاحتيال.

يمكِن لمجرمي الإنترنت استخدام المعلومات الشخصية لإجراء هجمات إلكترونية، حيث يخدعون المُستخدِم للكشف عن معلومات حساسة من أجل تحميل برامج ضارة على أجهزتهم الشخصية.

يمكِن أن يؤدي ذلك إلى تعريض أمان الجهاز الشخصي للخطر وتعريض بيانات المُستخدِم للخطر.

- الضبط الصحيح لإعدادات الخصوصية

تحتوي جميع مواقع الشبكات الاجتماعية تقريبًا على إعدادات خصوصية محددة سابقًا أو افتراضية تمكِّنك من حجب بعض المعلومات عن الغرباء وغير الأصدقاء، كما وتحُدُّ هذه الإعدادات أيضًا من المعلومات المتوفرة في نتائج البحث.

يمكِنك دومًا تعديل إعدادات الخصوصية لمزيد من الحماية.

- التحقُّق من الأشخاص الذين تتواصل معهم

عليك التحقُّق من صحة حساب من يقوم بإضافتك كصديق عبر وسائل التواصل الاجتماعي.

- التحقُّق من حسابك الخاص

من الحكمة أن يبحث الشخص عن ملف التعريف الخاص به والتعرُّف على المعلومات المتوفرة عنه على الإنترنت، ويتيح ذلك للشخص معرفة ما يُمكِن للآخرين مشاهدته وتنبيهه إلى وجود معلومات غير مرغوبة أو انتحال للشخصية من خلال حسابات مزورة.

- معرفة سياسات جهة عملك

من المهم مراجعة السياسات المعمول بها لدى المؤسسة التي تعمل بها، فقد تؤثر هذه السياسات على ما يمكِنك مشاركته من معلومات أو صور، وهذا الأمر لا يتم فقط لحماية سمعة الموظفين ولكن أيضًا لمنع فقدان البيانات الخاصة بالعمل أو الملكية الفكرية، كما يمكِن أن تكشف المعلومات المتعلقة بعملك الكثير عن معلوماتك الشخصية ويمكِن أن تمنح لمجرمي الإنترنت – مثل المتسللين – الكثير من المعلومات التي تساعدهم على اختراق حسابك أو سرقة هويتك.

- التحكُّم في المعلومات التي يتم مشاركتها مع مصادر خارجية

عندما تنضم إلى موقع للتواصل الاجتماعي، يجب أن تفهم كيف يَستخدِم هذا الموقع المعلومات الخاصة، لذلك يجب قراءة سياسة الخصوصية لمنصات الشبكات الاجتماعية التي تشرح بدقة كيفية استخدام المعلومات الخاصة.

كما يجب إعادة التحقُّق من شروط الخصوصية بشكل دوري حيث قد تتغير هذه السياسات بما يتيح للشركات بيع معلومات العملاء لآخرين.

- الحذر من الصداقات الكثيرة

حين تكون عضوًا في مجموعة شبكات اجتماعية، قد يسعدك أن تكتسب “أصدقاء” أو متابعين جدد، ولكن عليك أن تختار الأشخاص الجديرين بالثقة فقط عند قبول طلبات الصداقة الواردة.

- التعرُّف على كيفية منع المتنمرين

عند الانضمام إلى شبكة اجتماعية، يجب أن تتعرف على كيفية حظر الأعضاء عند الحاجة، حيث يؤدي حظر الشخص إلى إيقاف قدرته على التفاعل مع من قام بحظره.

- استخدام كلمات المرور القوية

من المهم اختيار كلمة مرور تتكون من 8 رموز على الأقل وتدمج ما بين الأحرف والأرقام، كما يجب تغييرها بشكل دوري، حيث إن إنشاء كلمات مرورٍ قوية يمنع المتسللين من الوصول إلى حسابك واستخدامه لنشر الرسائل غير المرغوب فيها أو استغلاله للقيام بالهجمات الضارة.

قيم وسلوكيات المواطنة الرقمية

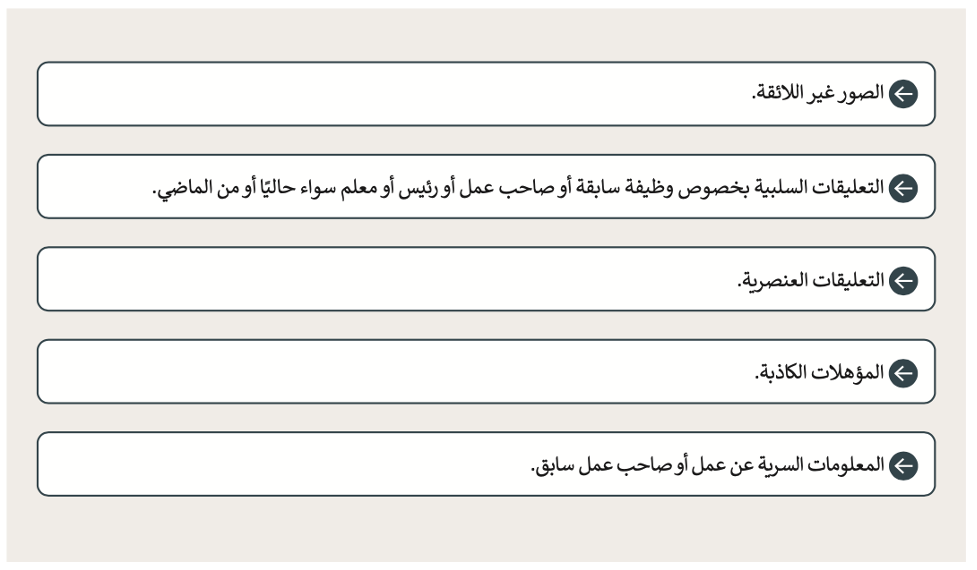

إن كل ما تقوله أو تشاركه على شبكة الإنترنت يمثل قيمك وهويتك وشخصيتك، ولذا يجب أن تتجنب نشر ما يمكِن أن يُسيء لوطنك وقيمك وأخلاقك ومبادئك، مثل:

لمعرفة المزيد من المعلومات عن المواطنة الرقمية، قم بالاطّلاع على الرابط التالي:

بإمكانك مراجعة محتوى موضوع “حماية جهاز الحاسب الشخصي” بدايةً من عنوان “المعلومات المتداولة عبر الإنترنت” وحتى نهاية الموضوع، من خلال الرابط التالي:

اختبر تحصيلك لمحتوى الموضوع من خلال الرابط التالي:

الواجب الإلكتروني

إلى هنا يكون قد انتهى موضوع “حماية جهاز الحاسب الشخصي“، لا تنسوا مراجعة نواتج التعلُّم أعلى المقال، وانتظرونا في الموضوع القادم!