مقدمة في الأمن السيبراني | الوحدة الأولى | الدرس الأول

مقدمة في الأمن السيبراني هو عنوان الدرس الأول من الوحدة الأولى التي تحمل اسم “أساسيات الأمن السيبراني” في الفصل الدراسي الأول من مقرر “الأمن السيبراني”.

ستتعرف في مقدمة الأمن السيبراني على ضرورة الأمن السيبراني والحاجة المتزايدة له مع انتشار التكنولوجيا والاعتماد على الإنترنت، وما هو دوره في حماية المعلومات والأنظمة من الهجمات الإلكترونية، مثل الاختراقات وسرقة البيانات، ويشمل عدة مجالات مثل أمن البيانات، أمن الشبكات، والتشفير، وما هي طبيعة التهديدات السيبرانية المتغيرة باستمرار، وما هي استراتيجيات الحماية لضمان أمان الأفراد والمؤسسات.

لذا قم بقراءة نواتج التعلُّم، ثم أعد قراءتها وتأكَّد من تحصيلها بعد انتهائك من دراسة الموضوع.

نواتج التعلُّم

- توضيح المقصود بمجال الأمن السيبراني وتاريخه.

- تعداد المبادئ الأساسية للأمن السيبراني.

- تحليل الأدوار الوظيفية الرئيسية في الأمن السيبراني.

- التعرف على النشأة الرائدة للمملكة العربية السعودية في مجال الأمن السيبراني.

- تعداد الفئات المختلفة للبرمجيات الضارة.

- توضيح كيفية عمل الهجمات السيبرانية.

- تقييم الاستراتيجيات المختلفة لتحديد المخاطر وكيفية الحد منها وإدارتها.

- تحديد كيف تساعد تقنيات التحكم بالوصول في حماية أنظمة المعلومات.

- شرح دور القرصنة الأخلاقية في مجال الأمن السيبراني.

هيا لنبدأ!

ما المقصود بالأمن السيبراني؟ (What is cybersecurity)

الأمن السيبراني هو مجموعة من الممارسات والتقنيات المصممة لحماية الأنظمة والشبكات والبرمجيات من الهجمات الرقمية. تهدف هذه التدابير إلى الحد من المخاطر السيبرانية وضمان سرية البيانات وسلامتها وتوافرها. مع تطور التكنولوجيا وانتشار الإنترنت في حياتنا اليومية، أصبح الأمن السيبراني أمرًا ضروريًا لحماية الأفراد والشركات والدول من التهديدات الإلكترونية.

ومن ثم تأسست الهيئة الوطنية للأمن السيبراني في المملكة العربية السعودية (National Cybersecurity Authority)، وهدفها هو حماية الشبكات وأنظمة المعلومات التقنية التشغيلية من بداية من الأجهزة، والبرمجيات، والبيانات، وصولًا بالخدمات من أي اختراق أو تعطيل أو استخدام بهدف الاستغلال، ويتضمن مفهوم الأمن السيبراني أمن المعلومات والأمن الإلكتروني والرقمي.. إلخ.

لمعرفة المزيد من المعلومات عن الأمن السيبراني وتعريفه بشكل مفصل، قم بالاطّلاع على الرابط التالي:

أهمية الأمن السيبراني

في عالم متصل بالإنترنت، تتزايد المخاطر السيبرانية التي تستهدف الأفراد والمؤسسات على حد سواء.

لذا يمكن أن تؤدي الهجمات السيبرانية إلى:

- سرقة المعلومات الحساسة، مثل البيانات المالية والشخصية.

- تعطيل الخدمات الإلكترونية، مما قد يؤثر على العمليات الحيوية.

- انتشار البرمجيات الضارة التي تؤدي إلى تلف الأنظمة والملفات.

- انتهاك الخصوصية من خلال التجسس الإلكتروني.

تهديدات الأمن السيبراني الشائعة

يوجد العديد من التهديدات التي تواجه الأمن السيبراني، ومنها:

- الهجمات الخبيثة (Malware): تشمل الفيروسات وأحصنة طروادة وبرامج الفدية التي تصيب الأجهزة وتضر بها.

- الهجمات على الشبكات: مثل التصيد الاحتيالي (Phishing) وهجمات حجب الخدمة (DDoS) التي تؤثر على استقرار الشبكات.

- الاختراقات الأمنية: حيث يستغل المخترقون الثغرات الأمنية للوصول غير المصرح به إلى الأنظمة والبيانات.

تعريف هام

الهجمات السيبرانية (Cybersecurity Attacks)

هو إجراء يقوم به طرف معيَّن ذو نوايا سيئة بهدف الإتلاف، أو التعطيل، أو الوصول غير المصرح به إلى أنظمة الحاسب أو الشبكات أو البيانات.

تاريخ الأمن السيبراني (History of cybersecurity)

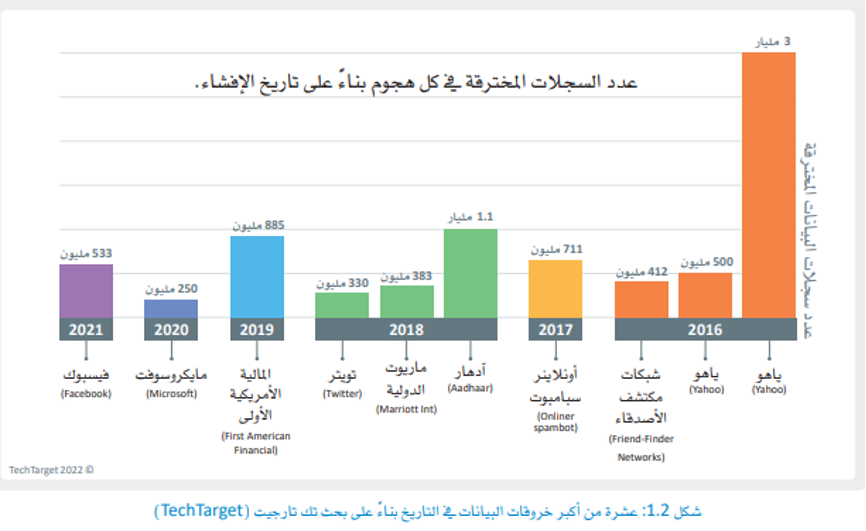

يرجع تاريخ الأمن السيبراني إلى السبعينيات من القرن العشرين، عندما تم تطوير شبكات الحوسبة، وتحديًا في عام 1986 عندما ظهرت فيروسات الحاسوب التي تسببت في تلف البيانات والأنظمة، مما أدى إلى تطوير جدران الحماية والتشفير لمكافحة الهجمات السيبرانية. ومع مرور الوقت، شهد القرن الحادي والعشرين زيادة كبيرة في الهجمات السيبرانية واسعة النطاق، مثل اختراق بيانات شركة إكويفاكس عام 2017 وهجوم سولارويندز عام 2020.

بإمكانك التعرف على الاستراتيجية الوطنية للأمن السيبراني في المملكة العربية السعودية من خلال الفيديو التالي:

المبادئ الأساسية للأمن السيبراني (key principles of cybersecurity)

تُعد حماية أنظمة الحاسب والشبكات والبيانات من الوصول غير المُصرح به أمرًا بالغ الأهمية، وذلك من خلال إنشاء إطار أمني قوي وفعّال باستخدام مبادئ الأمن السيبراني على النحو التالي:

السرية (Confidentiality)

- الحفاظ على قيود الوصول إلى المعلومات، بحيث لا يتمكن غير المصرح لهم من الاطلاع عليها.

- يتم تحقيق السرية من خلال وسائل مثل التشفير، والتحكم في الوصول، وإخفاء البيانات.

- من التهديدات التي تواجه السرية: هجمات التصيد الاحتيالي التي ينتحل فيها المهاجمون شخصيات وهمية للحصول على معلومات حساسة.

السلامة (Integrity)

- التأكد من دقة البيانات وعدم التلاعب بها.

- سلامة البيانات ضرورية للحفاظ على الثقة في أنظمة المعلومات.

- يمكن تحقيق السلامة من خلال استخدام التشفير والتوقيعات الرقمية.

التوافر (Availability)

- ضمان إمكانية الوصول إلى المعلومات عند الحاجة إليها.

- يشمل ذلك تخزين نسخ متعددة من البيانات، وإجراء النسخ الاحتياطية، ووضع خطط لاستعادة القدرة على العمل بعد الكوارث.

- من التهديدات التي تواجه التوافر: هجمات حجب الخدمة (DoS) التي تؤدي إلى تعطيل الأنظمة والخدمات.

وتُعرف هذه المبادئ أيضًا باسم مثلث أمان المعلومات (CIA Triad)، وتشكل الأساس لأي استراتيجية أمن سيبراني فعالة.

بإمكانك مراجعة محتوى موضوع “مقدمة في الأمن السيبراني من بداية الموضوع وحتى نهاية هذا القسم، من خلال الرابط التالي:

الأدوار الوظيفية في الأمن السيبراني (Job roles in cybersecurity)

تشمل الأدوار الوظيفية في الأمن السيبراني مجموعة واسعة من الوظائف التي تتناسب مع مختلف الخلفيات والمهارات، وتنقسم إلى عدة مجالات تخصصية، منها:

- القيادة وتطوير الكوادر (Leadership and Workforce Development – LWD)

- رئيس إدارة الأمن السيبراني (Chief Information Security Officer – CISO).

- مدير الأمن السيبراني (Cybersecurity Manager).

- مستشار الأمن السيبراني (Cybersecurity Consultant).

- مدير الموارد البشرية للأمن السيبراني.

- مدرب الأمن السيبراني.

- الحوكمة والمخاطر والالتزام والقوانين (Governance, Risk, Compliance, and Law – GRCL)

- أخصائي مخاطر الأمن السيبراني (Cybersecurity Risk Specialist).

- أخصائي الالتزام في الأمن السيبراني (Cybersecurity Compliance Specialist).

- أخصائي سياسات الأمن السيبراني (Cybersecurity Policy Specialist).

- مدقق الأمن السيبراني (Cybersecurity Auditor).

- أخصائي قانون الأمن السيبراني.

- أخصائي الخصوصية وحماية البيانات.

- الحماية والدفاع (Protection and Defense – PD)

- محلل دفاع الأمن السيبراني (Cyber Defense Analyst).

- أخصائي البنية التحتية للأمن السيبراني.

- أخصائي التشفير (Cryptography Specialist).

- أخصائي إدارة الهوية والوصول (Identity and Access Management Specialist).

- محلل أمن النظم (Systems Security Analyst).

- تقييم الثغرات والاستجابة للحوادث (Vulnerability Assessment and Incident Response – VA & IR)

- أخصائي تقييم الثغرات (Vulnerability Assessment Specialist).

- أخصائي اختبار الاختراقات (Penetration Testing Specialist).

- أخصائي الاستجابة للحوادث السيبرانية (Cyber Incident Response Specialist).

- أخصائي التحليل الجنائي الرقمي (Digital Forensics Analyst).

- أخصائي تحقيقات الجرائم السيبرانية (Cyber Crime Investigator).

- إدارة التهديدات (Threat Management – TM)

- محلل معلومات التهديدات السيبرانية (Cyber Threat Intelligence Analyst).

- أخصائي اكتشاف التهديدات السيبرانية (Cyber Threat Detection Specialist).

- معمارية الأمن السيبراني والبحث والتطوير (Cybersecurity Architecture and Research & Development – CARD)

- مصمم معمارية الأمن السيبراني (Cybersecurity Architect).

- أخصائي الحوسبة السحابية الآمنة (Secure Cloud Computing Specialist).

- مطور أمن النظم (Secure Systems Developer).

- باحث الأمن السيبراني (Cybersecurity Researcher).

- أخصائي الذكاء الاصطناعي للأمن السيبراني (AI for Cybersecurity Specialist).

- أنظمة التحكم الصناعي والتقنيات التشغيلية (Industrial Control Systems & Operational Technology – ICS/OT)

- مصمم معمارية الأمن السيبراني لأنظمة التحكم الصناعي.

- محلل دفاع الأمن السيبراني لأنظمة التحكم الصناعي.

- أخصائي مخاطر الأمن السيبراني لأنظمة التحكم الصناعي.

- أخصائي الاستجابة للحوادث السيبرانية لأنظمة التحكم الصناعي.

تعكس هذه الأدوار تنوع وتطور قطاع الأمن السيبراني، حيث تزداد الحاجة إلى متخصصين في مختلف المجالات لحماية الأنظمة والبيانات من التهديدات السيبرانية المتزايدة.

ويمكنك التعرف أكثر على المسميات والمجالات الوظيفية في الأمن السيبراني من خلال الفيديو التالي:

الأمن السيبراني في المملكة العربية السعودية (Cybersecurity in Saudi Arabia)

أصبحت المملكة العربية السعودية من الدول الرائدة عالميًا في مجال الأمن السيبراني، حيث تحتل المرتبة الثانية عالميًا في المؤشر العالمي للأمن السيبراني (Global Cybersecurity Index – GCI)، وهو مرجع دولي يقيس مدى التزام الدول بحماية الفضاء السيبراني وتعزيز الأمن السيبراني على المستوى الوطني.

لمزيد من المعلومات عن الأمن السيبراني في المملكة العربية السعودية، يمكنك الاطّلاع على الرابط التالي:

الأمن السيبراني في السعودية – ويكيبيديا

الهيئات والمؤسسات المسؤولة عن الأمن السيبراني في المملكة

أ. الهيئة الوطنية للأمن السيبراني (National Cybersecurity Authority – NCA)

- الجهة المختصة بالأمن السيبراني في المملكة.

- المرجع الوطني في شؤون الأمن السيبراني.

- تهدف إلى تعزيز الأمن السيبراني لحماية المصالح الحيوية للدولة، الأمن الوطني، البنى التحتية الحساسة، والخدمات الحكومية.

ب. الاتحاد السعودي للأمن السيبراني والبرمجة والدرونز (Saudi Federation for Cybersecurity, Programming, and Drones – SAFCSP)

- مؤسسة وطنية تهدف إلى تمكين الكوادر السعودية وتعزيز قدراتها في مجال الأمن السيبراني.

- يعمل على تطوير البرمجيات والتقنيات المتقدمة في هذا المجال.

استراتيجيات ومبادرات المملكة في الأمن السيبراني

أ. الاستراتيجية الوطنية للأمن السيبراني

- طورت المملكة استراتيجية وطنية شاملة للأمن السيبراني.

- تهدف إلى تطوير القدرات الوطنية، حماية البنية التحتية الحيوية، وتعزيز التعاون الدولي في الأمن السيبراني.

بإمكانك التعرف على جهود المملكة العربية السعودية في الأمن السيبراني من خلال هذا الفيديو:

ب. تطوير قطاع الأمن السيبراني

- أطلقت المملكة العديد من المبادرات لدعم نمو وتطوير قطاع الأمن السيبراني، منها:

- برنامج CyberIC، الذي يشمل مبادرات وطنية مثل التمارين السيبرانية الوطنية (National Cyber Drills).

- مبادرات التدريب والتوعية في الأمن السيبراني لجميع فئات المجتمع.

- مسابقات الأمن السيبراني لتعزيز الابتكار وريادة الأعمال في المجال.

ج. التعليم والتدريب في الأمن السيبراني

- استثمرت الحكومة السعودية بشكل كبير في برامج التعليم والتدريب لتطوير الكوادر الوطنية.

- تقدم الجامعات والمعاهد السعودية برامج متخصصة في الأمن السيبراني للحصول على درجات علمية وشهادات احترافية.

- أطلقت الحكومة مبادرات تدريبية لمتخصصي تقنية المعلومات في الأمن السيبراني، مثل:

- الأكاديمية الوطنية للأمن السيبراني، التي توفر برامج تدريبية متخصصة.

- الاتحاد السعودي للأمن السيبراني والبرمجة والدرونز، الذي ينظم معسكرات تدريبية ومسابقات في الأمن السيبراني.

- إطار التعليم العالي السعودي للأمن السيبراني (SCyber_Edu)، لضمان جودة التعليم العالي في هذا المجال.

د. التعاون مع القطاع الخاص والشراكات الصناعية

- تعمل الحكومة السعودية بشكل وثيق مع الشركات العالمية والمحلية في قطاع الأمن السيبراني.

- دخلت المملكة في شراكات مع شركات دولية لتوفير برامج تدريبية متخصصة لمتخصصي الأمن السيبراني.

تطوير قطاع الأمن السيبراني

تعمل المملكة العربية السعودية على تسريع تطوير قطاع الأمن السيبراني من خلال عدة مبادرات، تشمل:

- البرنامج الوطني CyberIC، الذي يعد مظلة لمبادرات مثل التمارين الوطنية السيبرانية ومبادرات التدريب.

- تنظيم تحديات الأمن السيبراني لتعزيز الابتكار وريادة الأعمال في المجال.

- تشجيع القدرات المحلية وربط الشركات الناشئة في تقنيات الأمن السيبراني مع المستثمرين.

لمعرفة المزيد عن المصطلحات الأكثر شيوعًا في مجال الأمن السيبراني، قم بالاطّلاع على الرابط التالي:

https://youtu.be/fhwjDl_2c4w?si=rt73IzrsivokX_V8

بإمكانك مراجعة محتوى موضوع “مقدمة في الأمن السيبراني” بدايةً من عنوان “الأدوار الوظيفية في الأمن السيبراني” وحتى نهاية الموضوع، من خلال الرابط التالي:

اختبر تحصيلك لمحتوى الموضوع من خلال الرابط التالي:

الواجب الإلكتروني

إلى هنا يكون قد انتهى موضوع “مقدمة في الأمن السيبراني“، لا تنسوا مراجعة نواتج التعلُّم أعلى المقال، وانتظرونا في الموضوع القادم!